| 27.1 Steganografie

|

|

| Jede

Botschaft wird bei ihrem Austausch vom Sender kodiert und vom Empfänger

decodiert. Dies gilt übrigens auch für den Austausch von gesprochenen

Botschaften. Man mache sich das am besten klar, wenn ein deutscher

Geschäftsmann einem japanischen Kollegen in deutscher Sprache etwas

mitteilen will und der japanische Kollege des Deuten nicht mächtig ist.

Die Kommunikation kann nicht gelingen, obwohl beide über ähnliches Wissen

verfügen. Indem der deutsche Geschäftsmann spricht kodiert er seine

Botschaft, er übersetzt das was er 'im Kopf hat' in 'tanzende

Luftmoleküle' also in gesprochenen deutschen Text. Der Empfänger müsste

das Trommeln der Moleküle auf sein Trommelfell dekodieren, um den Inhalt

der Botschaft in seinen Kopf zur Weiterverarbeitung zu bekommen. Eine Datei "theseus.bmp" wird erst durch die Interpretation zu einem Bild. Was wir früher über Datenströme gelernt haben, wollen wir in diesem Kapitel dazu benutzen eine geheime Botschaft in einem Bild zu verstecken. Eine Botschaft zwischen einem Sender und einem Empfänger vor Dritten zu verheimlichen, nennt man Steganografie, wobei das griechische Wort steganos bedeckt und graphein schreiben bedeuten. Der Autor Simon Singh beschreibt in seinem Buch 'Geheime Botschaften' wie schon die Griechen Steganografie als Waffe einsetzten: |

|

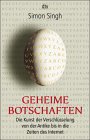

| Eine Empfehlung |

Broschiert - 458

Seiten - Dtv Broschiert - 458

Seiten - Dtv Erscheinungsdatum: Dezember 2001 ISBN: 3423330716 Der Perserkönig Xerxes wollte 480 v. Chr. Griechenland, namentlich Athen und Sparte in einem Überraschungsangriff seinem Reich einverleiben. ... Einem Griechen jedoch, der aus seiner Heimat verstoßen worden war und in der persischen Stadt Susa lebte, war die Aufrüstung der Perser nicht entgangen. Demaratos, so hieß der Grieche, lebte zwar im Exil, doch tief in seinem Herzen fühlte er sich Griechenland noch immer verbunden. So beschloss er, den Spartanern eine Nachricht zu schicken und sie vor Xerxes' Invasion zu warnen. Die Frage war nur , wie er diese Botschaft übermitteln sollte, ohne dass sie in die Hände der persischen Wachen gelangen würde. Herodot schreibt: Da er das auf andere Weise nicht konnte - er musste fürchten, dabei ertappt zu werden -, half er sich durch eine List. Er nahm nämlich eine zusammengefaltete kleine Schreibtafel, schabte das Wachs ab und schrieb auf das Holz der Tafel, was der König vorhatte. Darauf goss er wieder Wachs über die Schrift, damit die Wachen an den Straßen die leere Tafel unbedenklich durchließen. Sie kam auch an, doch man wusste nicht, was man damit anfangen sollte, bis, wie man sagt, Kleomenes' Tochter Gorgo, die Gemahlin des Leonidas, dahinter kam und riet, das Wachs abzukratzen, damit man dann die Schrift auf dem Holz fände. Das tat man und nachdem man die Nachricht gefunden und gelesen hatte, schickte man diese auch den anderen Griechen. Soweit Herodot. Der Rest ist

Geschichte. Die Griechen lockten die ankommenden persischen Schiffe, deren

Kommandanten vom Sieg ihres vermeintlichen Überraschungsangriffs überzeugt

waren, in die Bucht von Salamis bei Athen. Die zahlenmäßig unterlegene

griechische Flotte konnte darauf hin die gänzlich überraschte persische

Flotte demütigend schlagen. |

| Verstecken | Digitale

Bilder sind Gegenstände, die sich zum Verstecken von geheimen

Botschaften eignen. Wir wollen hierzu nicht ausgefeilten Technik kennen

lernen, es geht hier mehr um das Prinzip. |

|

|

Auf den

ersten Blick scheinen sich die beiden links gezeigten Bilder

Theseus.bmp (oben) und

hTheseus.bmp (unten) nicht zu

unterscheiden. Genauer wird der Unterschied, wenn wir uns die Bilder vergrößert anschauen. Im hTheseus-Bild finden wir im unteren Bereich Punkte, die im Theseus-Bild anders gefärbt sind. Tatsächlich versteckt sich dahinter eine "Botschaft", denn im Bild haben wir den Text "Java ist toll" versteckt.

|

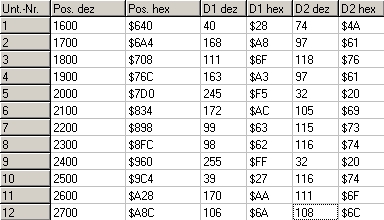

| HexEditor | Vergleichen wir mit dem Hex-Editor die beiden bmp-Dateien Theseus.bmp und hTheseus.bmp, so finden sich 14 Positionen mit einem Unterschied: |

|

|

|

| Was ist versteckt? | Die

hTheseus.bmp (D1) unterscheidet sich von Theseus.bmp (D1) an den

Positionen 1600, 1700, ... ,2900. In D2 stehen dort, die Werte

74, 97, 11, 97, 32, 105, 115, 116, 32, 11, 111, 108, 108, 33 interpretieren wir sie als ASCII-kode, so bekommen wir die Zeichenfolge: J, a, v, a, , i, s, t,

, t , o, l, l, ! |

| Bemerkung |

Natürlich ist es nicht immer so

einfach, versteckte Botschaften auf diese Weise zu entdecken. Die

Schwierigkeit beim Entdecken (Aufdecken) der Botschaft besteht zum einen

darin, dass man erst einmal wissen muss, dass in dem Bild überhaupt eine

Botschaft versteckt wurde und zum anderen, kann man den versteckten Text

durch Vergleich nur finden, wenn man das Original hat.

Im nächsten Abschnitt wollen wir

sehen, wir wir einen Text in ein Bild schreiben und damit verstecken und

wieder aus dem Bild lesen können |

| zu | 27.2 Implementierung |

| zur Startseite | www.pohlig.de (C) MPohlig 2006 |